xuz免费翻墙网

2010年3月第二个网桥段被屏蔽。期间中国的 Tor 网桥用户猛增到了3万以上。Tor 的应对方法是引入了可插拔传输(Pluggable Transports),其中 obfsproxy 加入了一层加密,而 meek 利用了云计算巨头们的域前置(Domain fronting,已经失效) 。中国的回击则是利用 DPI 主动刺探 Tor 的 TLS 握手,之后是 obfs2 和 obfs3。xuz免费翻墙网

Tor 之后开始推 obfs4 网桥,旧的网桥都很容易被屏蔽。但到了2018年中期,obfs4 代理也出现了问题。现在 Tor 推出了一个新的可插拔传输 Snow✓ake 和改进的 obfs4,未来计划包括诱惑路由(decoy routing)和 FTE/Marionette。

编程随想注:xuz免费翻墙网

之前有读者在博客留言问俺:天朝的 Tor 用户大概有多少? xuz免费翻墙网

根据 Tor 项目领导人的上述言论,天朝在2010年至少有【3万】用户使用 Tor 网桥 xuz免费翻墙网

(注:以“其它翻墙工具”作为 Tor 的前置代理,可能【没被】统计到——因此实际数量会超过3万)。 xuz免费翻墙网

如今又过了这么多年。俺【保守】估计:会在10万以上;如果【乐观】估计的话,或许能达到【百万】的数量级。 xuz免费翻墙网

xuz免费翻墙网

xuz免费翻墙网

★移动设备

◇Simjacker 攻击

How Simjacker worksxuz免费翻墙网

xuz免费翻墙网

Simjacker begins with an attacker using a smartphone, a GSM modem, or any A2P (application-to-person) service to send an SMS message to a victim's phone number.xuz免费翻墙网

xuz免费翻墙网

These SMS messages contain hidden SIM Toolkit (STK) instructions that are supported by a device's S@T Browser, an application that resides on the SIM card, rather than the phone.xuz免费翻墙网

xuz免费翻墙网

The S@T Browser and the STK instructions are an old technology supported on some mobile networks and their SIM cards. They can be used to trigger actions on a device, like launching browsers, playing sounds, or showing popups. In the old age of mobile networks, operators used these protocols to send users promotional offers or provide billing information.xuz免费翻墙网

xuz免费翻墙网

......xuz免费翻墙网

xuz免费翻墙网

To make matters worse, the Simjacker attack is completely silent. Victims don't see any SMS messages inside their inboxes or outboxes. This allows threat actors to continously bombard victims with SMS messages and keep track of their location as they move through the day, week, or month.xuz免费翻墙网

xuz免费翻墙网

Furthermore, because Simjack exploits a technology residing on the SIM card, the attack also works independently of the user's device type.

据 TNW 报道,网络安全研究人员警告称,SIM 卡存在一个严重的漏洞,使得远程攻击者可以在用户不知情的情况下发送短信攻击目标手机并监控受害者。都柏林的 AdaptiveMobile Security 公司表示,这个被称为“Simjacker”的漏洞已经被一家间谍软件供应商利用了至少两年的时间,不过该安全公司并未透露利用这一漏洞公司的名称以及受 害者信息。

◇下载量超过一亿的热门安卓应用,蜕变为恶意软件

俄罗斯杀毒软件卡巴斯基报告,一个 Google Play 商店下载量超过一亿的流行应用 CamScanner(或叫 CamScanner — Phone PDF Creator 和 CamScanner-Scanner to scan PDFs)被发现含有恶意模块。xuz免费翻墙网

CamScanner 曾经是一个合法应用,在大部分时间里没有恶意功能,它靠广告和应用内购买获取收入。但在某个时间情况变了,CamScanner 最近释出的版本包含了含有恶意模块的广告库。xuz免费翻墙网

卡巴斯基将该模块称为 Trojan-Dropper.AndroidOS.Necro.n。类似的模块此前见于中国造智能手机预装的恶意程序中。该模块定期从开发者指定的服务器上下载加密代码,在设备上解密然后执行。部分 CamScanner 用户已经注意到了该应用的可疑行为,他们在应用页面留言对其他用户发出警告。

◇绝大部分 Android 手电筒应用过度索取权限

◇大部分人轻易使用公共场所的免费 wifi 热点

◇俄罗斯【政府】开发的手机木马

安全公司 Lookout 的研究人员披露了(PDF)由一家俄罗斯国防承包商开发的功能完整的先进移动监视软件。xuz免费翻墙网

被称为 Monokle 的 Android 间谍软件的使用,至少从2016年3月就开始了,它采用了多种新颖的技术,包括修改 Android 信任证书储存区,其指令控制网络能通过 TCP 端口、电子邮件、短信或电话呼叫进行通信。换句话说,Monokle 的监视功能在没有网络的情况下仍然能正常工作。xuz免费翻墙网

它的功能包括:获取日历信息,对 HTTPS 流量和 TLS 保护的通信发动中间人攻击,能收集 WhatsApp、Instagram、VK、Skype 和 imo 的账号信息和消息,能向攻击者指定的号码发送短信,记录电话呼叫,拍摄照片、视频和屏幕截图,等等。

◇Twitter CEO 账号被盗?——SIM 卡劫持攻击

xuz免费翻墙网

《 Twitter's Jack Dorsey Has Own Account Hacked @ Slashdot》 xuz免费翻墙网

xuz免费翻墙网

编程随想注:xuz免费翻墙网

前不久,推特 CEO 的帐号被劫持。很多粉丝误以为是:他帐号被入侵。其实是“SIM 卡劫持攻击”。 xuz免费翻墙网

这种攻击方式针对的是【运营商】。由于 Twitter 提供一种【短信发推服务】。攻击者只需要让受害者的手机号码绑定到攻击者的 SIM 卡;然后,攻击者就可以用自己的这块 SIM 卡实现【短信发推文】。其效果类似于——劫持了对方的 Twitter 帐号(此时,攻击者并【不需要】知道对方的推特帐号密码) xuz免费翻墙网

那么,攻击者如何让对方(受害者)的手机号绑定到自己的 SIM 卡捏?大致在下面两种方式中,二选一: xuz免费翻墙网

其一,以“社会工程学”的方式(俗称“忽悠”),搞定运营商的工作人员。 xuz免费翻墙网

其二,先入侵(渗透)到运营商的网络中,再劫持受害者的手机号到自己的 SIM 卡。 xuz免费翻墙网

xuz免费翻墙网

xuz免费翻墙网

★网络攻击与网络战

◇NSA 高层谈【数字化革命】

◇网络战 VS 核战

xuz免费翻墙网

《 A Major Cyber Attack Could Be Just as Deadly as Nuclear Weapons, Says Scientist @ Science Alert》 xuz免费翻墙网

编程随想注:xuz免费翻墙网

这篇主要讨论——大部分民众完全低估了【网络战】造成的破坏。实际上,网络战可以达到类似于【核战】的破坏力。 xuz免费翻墙网

最容易想到的一点是:网络入侵者有可能会渗透到战略核武器的控制系统。另外,即使不考虑这种情况,入侵者仅仅对“供电系统 & 供水系统”进行破坏,就足以让大量民众死亡(上述文章有提到具体的搞法;在下一个小节,俺给出现实世界中的案例)。 xuz免费翻墙网

说到这儿,某些读者可能会反驳说,各国的核武系统肯定是与公网(互联网)物理隔离,不会被渗透。 xuz免费翻墙网

但俺要提醒一点: xuz免费翻墙网

当年伊朗位于纳坦兹的“铀浓缩工厂”也是物理隔离,结果还是被“ Stuxnet”(震网蠕虫)深度渗透了,并导致工厂内的离心机被彻底破坏(物理损坏)。 xuz免费翻墙网

所以,【不要】过度迷信“物理隔离”。有些时候,入侵者可以靠【 社会工程学】来突破物理隔离(参见本文后续的“硬件与物理安全”章节其中一个案例) xuz免费翻墙网

xuz免费翻墙网

文中还对比了“核战”与“网络战”的差别。俺转述并引申如下—— xuz免费翻墙网

维持【核恐怖平衡】的基础在于:遭受核打击的国家,可以在极短时间内判定“是谁发起核打击”,并且马上可以【针对性】地报复。在这个博弈基础上,(只要不出现误判)没人敢先动手。 xuz免费翻墙网

而网络战的差别在于:遭受【大规模】网络战攻击的国家,很难在短时间内【判定和举证】攻击者来自哪里。等到花很长时间搞清楚之后,被打击的国家已经元气大伤。这种博弈基础,就会使得某些相互敌对的国家产生【先下手为强】的欲望&冲动。

◇对2016年一次未遂网络战的事后分析

2016年12月,俄罗斯黑客对乌克兰电网发动了前所未有的破 坏性攻击。在圣诞节前两天,黑客在乌克兰国家电网运营商 Ukrenergo 的网络内植入了恶意程序,在午夜前,他们打开了基辅北部一家输变电站的所有断路器,造成了一次断电事故。但断电只持续了一个小时,Ukrenergo 的操作人员很简单的就恢复了电力供应。xuz免费翻墙网

俄罗斯黑客如此大费周章只是触发了一个小时的断电?工控系统网络安全公司 Dragos 对恶意程序代码和网络日志的分析(PDF)显示,黑客的野心要大得多,他们试图造成一次持续的破坏,诱发不只是一个小时,而是持续数周甚至数个月的断电。

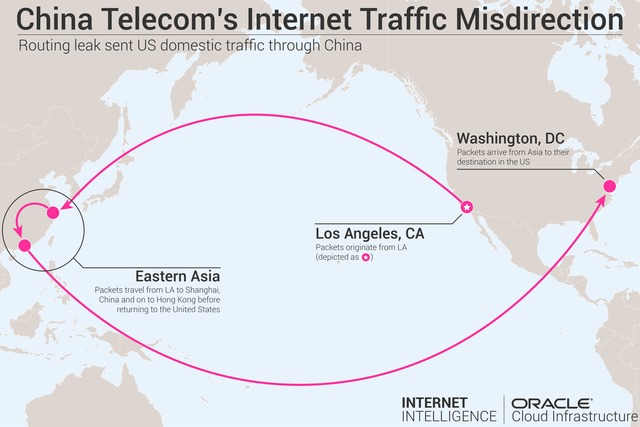

◇美国参议员要求重新评估“中国电信&中国联通”的 ISP 牌照

路透华盛顿9月16日xuz免费翻墙网

在美国对中国可能从事间谍行为的疑虑高涨之际,两名美国参议员周一要求美国联邦通讯委员会(FCC)与国家安全机构检讨是否应该允许两家中国国有电信公司在美国运营。xuz免费翻墙网

xuz免费翻墙网

民主党参议院领袖舒默(Charles Schumer)与共和党参议员科顿(Tom Cotton)要求 FCC 主席 Ajit Pai 检讨2000年代初期颁发的许可,允许中国电信(0728.HK)与中国联通(0762.HK)在美国运营。xuz免费翻墙网

xuz免费翻墙网

“这些(中国的)国有企业持续拥有我们电话线路、光纤缆线、移动网络与卫星的准入,这些渠道可能让(中国)有能力将美国民众或企业以及美国政府的通讯内容 当成目标,包括以引至中国的方式‘劫持(hijacking)’电信流量,”两名参议员在给 FCC 的信件中表示,这封信也寄给了国防部与国土安全部。xuz免费翻墙网

xuz免费翻墙网

FCC 在5月投票表决一致通过,不允许另一家中国国有电信公司——中国移动(0941.HK)在美国提供服务,强调存在中国政府利用该许可对美国政府开展间谍活动的风险。当时 FCC 披露其正在检视现有的牌照。xuz免费翻墙网

xuz免费翻墙网

FCC 发言人 Brian Hart 表示,Pai“已明确表示,该委员会正在审核其它中国电信企业,如中国电信和中国联通”。

xuz免费翻墙网 xuz免费翻墙网

(中国电信劫持流量的示意图)

xuz免费翻墙网 xuz免费翻墙网

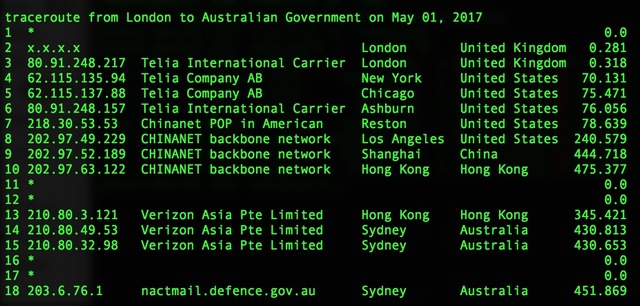

(用 traceroute 命令显示/验证,“从英国到澳洲”的流量途径中国——实际上【不应】经过中国)

xuz免费翻墙网 xuz免费翻墙网

(用 traceroute 命令显示/验证,“从加州到华盛顿特区”的流量,竟然也途径中国)

◇针对香港的 DDOS 攻击

|